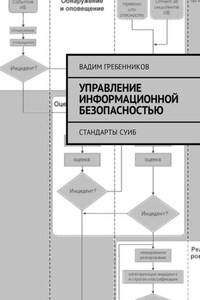

Управление информационной безопасностью. Стандарты СУИБ

Книга рассказывает о семействе международных стандартов ISO/IEC 27k, определяющих требования и правила СУИБ (системы управления информационной безопасностью), порядок разработки СУИБ и алгоритмы управления рисками информационной безопасности и инцидентами информационной безопасности.

Официальная веб-страница автора: http://cryptohistory.ru

| Жанры: | Информационная безопасность, Зарубежная компьютерная литература |

| Цикл: | Не является частью цикла |

| Год публикации: | Неизвестен |

Читать онлайн Управление информационной безопасностью. Стандарты СУИБ

Книга заблокирована.

Вам будет интересно